Метод определения рекомендуемого

уровня защищенности для сетей связи и систем коммутации.

Васильева Наталья

Александровна,

аспирант кафедры Безопасных

информационных технологий Санкт-Петербургского

Государственного Университета Информационных Технологий, Механики и Оптики.

В статье предлагается метод

выбора требований для защиты информации в сетях связи и системах коммутации на

основе методологии ГОСТ ИСО\МЭК 15408.

Введение.

Модель общего контекста

безопасности (ОКБ), положенная в основу ГОСТ ИСО\МЭК Р. 15408, имеет внутреннюю

методологию оценки угроз и выбора функциональных требований безопасности (ФТБ)

и оценочных уровней доверия (ОУД) [1]. Но в этой модели отсутствует возможность

получения в процессе экспертных оценок количественных показателей, с целью

дальнейшего их использования при выборе иерархических компонентов ФТБ и ОУД.

| Зеркало ескорт ру подскажите зеркало ескорт ру. yescort-domains.ru |

Алгоритм получения

количественных показателей при определении оценки уровня критичности сетей

связи и систем коммутации (СС и СК) назван методом оценки уровня критичности

сегмента (МОУКС), который является частью метода построения профилей защиты для

сетей связи и систем коммутации (Метод построения ПЗ для СС и СК). Так же

проведена классификация и сегментация СС и СК с позиции информационной

безопасности.

Данная работа позволит

оптимизировать работу экспертов на этапе выбора иерархических компонентов из

ГОСТ ИСО\МЭК Р 15408. Практическим результатом проведенной работы стал профиль

защиты для ведомственных телефонных сетей, а так же перечень угроз

информационной безопасности для СС и СК полученный в рамках модели ОКБ.

Список угроз информационной

безопасности для сетей связи.

Когда в 2004 году речь зашла

о необходимости обоснованного выбора необходимого и достаточного набора

механизмов защиты для СС и СК, первой возникшей проблемой оказалось отсутствие

развернутого списка угроз информационной безопасности (ИБ) для телефонной сети,

за исключением списка компании ЗАО «РНТ» из шести пунктов. Поскольку данного

перечня оказалось недостаточно для проведения исследования на предмет защищенности

СС и СК, было принято решение использовать более детализированные списки угроз,

например ГОСТ 51275 «Защита информации. Объект информатизации. Факторы, воздействующие

на защищаемую информацию», который может быть отнесен к любому объекту информатизации

(ОИ) [2]. С целью уравновесить степень детализации, принятой в этом стандарте,

была проведена оценка по вербальной шкале: есть возможность, нет возможности оценка

на возможность модификации, хищения и уничтожения информации, оборудования или

услуг СС и СК.

Классификация и сегментация

сетей связи и систем коммутации.

С целью проведения оценки

была разработана следующая классификация и сегментация СС и СК с позиции

информационной безопасности: сети сотовых операторов связи (ССС), городские

телефонные сети (ГТС), междугородние \ международные телефонные сети (МТС), ведомственные

телефонные сети (ВТС). Практически каждая СС и СК включает в себя пять

сегментов: система управления (СУ), система коммутации (СК), система биллинга

(СБ), система сервисов (СС), система абонентских устройств (АУ).

Анализ угроз информационной

безопасности в СС и СК.

Достаточно объемная и

трудоемкая работа по оценки наличия угроз из ранее определенных списков в

каждом из сегментов каждого вида сети (20*96=1920 операций) дала следующие

результаты, представленные в таблице 1. Результаты представленные в четвертой

колонке таблице получены путем сложения коэффициента косвенной критичности (количество

исходящих векторов из сегмента А) и коэффициента уязвимости (количество

входящих векторов в сегмент А, В, С, Д, Е). Вектор, в данном случае,

возможность управления одним сегментами

А, В, С, Д, Е через другой сегмент.

Таблица 1.

Результаты анализа угроз ИБ в СС и СК.

|

Вид сети |

Тип сегмента |

ФВЗИ |

Специфичные угрозы |

Стандартные угрозы ОИ |

Коэффициент уязвимости |

||||

|

|

|

Сегмент |

Сеть |

Сегмент |

Сеть |

Сегмент |

Сеть |

Сегмент |

Сеть |

|

ВТС |

СУ |

47 |

185 |

6 |

22 |

1 |

8 |

8 |

36 |

|

СК |

48 |

6 |

3 |

7 |

|||||

|

СБ |

38 |

2 |

1 |

7 |

|||||

|

СС |

25 |

4 |

2 |

5 |

|||||

|

АУ |

28 |

4 |

1 |

9 |

|||||

|

ГТС |

СУ |

51 |

192 |

6 |

21 |

1 |

8 |

8 |

36 |

|

СК |

56 |

5 |

3 |

7 |

|||||

|

СБ |

39 |

2 |

1 |

7 |

|||||

|

СС |

24 |

4 |

3 |

5 |

|||||

|

АУ |

22 |

4 |

1 |

9 |

|||||

|

МТС |

СУ |

49 |

179 |

5 |

19 |

1 |

8 |

8 |

36 |

|

СК |

57 |

3 |

2 |

7 |

|||||

|

СБ |

44 |

4 |

2 |

7 |

|||||

|

СС |

29 |

4 |

3 |

5 |

|||||

|

АУ |

0 |

3 |

0 |

9 |

|||||

|

ССС |

СУ |

53 |

246 |

6 |

23 |

1 |

10 |

8 |

36 |

|

СК |

56 |

4 |

1 |

7 |

|||||

|

СБ |

51 |

4 |

3 |

7 |

|||||

|

СС |

49 |

5 |

3 |

5 |

|||||

|

АУ |

37 |

4 |

2 |

9 |

|||||

|

MAX показ. УКС |

62 |

310 |

6 |

30 |

3 |

15 |

25 |

125 |

|

Использование результатов

анализа угроз ИБ в СС и СК.

Полученные результаты

планировалось использовать при выборе ФТБ и ОУД из ГОСТ ИСО\МЭК Р 15408. Возник

вопрос, каким образом? Как обосновать выбор того или иного механизма защиты

основываясь на количественных показателях? Единственным возможным решением стал

поиск таких же количественных характеристик в ФТБ и ОУД. Данные иерархические

компоненты были найдены, определены возможность и алгоритм их использования: рассчитаны

и сопоставлены уровни критичности сегмента (УКС) и уровни иерархии компонента

(УИК).

Показатель уровня

критичности сегмента.

Показатель уровня

критичности сегмента получен из результатов экспертных оценок и расчета по

формулам нормализации веса единицы критерия (1) и показателя уровня критичности

сегмента (2), представленных ниже.

, (1)

, (1)

где![]() – максимально возможное количество угроз одного вида в сегменте.

– максимально возможное количество угроз одного вида в сегменте.

![]() , (2)

, (2)

где ![]() – количество видов

угроз,

– количество видов

угроз, ![]() – вес единицы

критерия,

– вес единицы

критерия, ![]() – количество угроз в

сегменте вида сети.

– количество угроз в

сегменте вида сети.

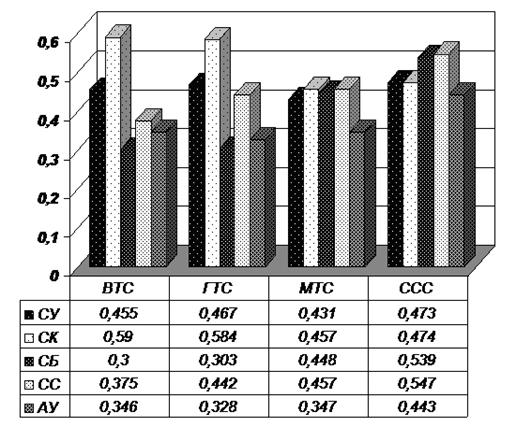

На рисунке 1 представлены

результаты расчета показателя уровня критичности сегмента по вышеприведенным

формулам.

Рис. 1.

Показатели уровней

критичности сегментов.

Уровень критичности сегмента.

Полученные результаты в соответствии

со своими значениями отнесены к одному из УКС. Всего УКС определено пять с

диапазоном значения от 0 до 0,776: (3), (4), (5), (6), (7).

![]() , (3)

, (3)

![]() , (4)

, (4)

![]() , (5)

, (5)

![]() , (6)

, (6)

![]() . (7)

. (7)

Соответствие УКС уровню иерархии

компонентов ФТБ.

Используя метод кластерного

анализа и ряда представленных ниже ограничений, было произведено соотношение

пяти УКС с уровнем иерархическими компонентов (УИК) ФТБ.

Ограничение 1: max/min. Если

существует иерархия компонентов, то ![]() ;

; ![]() , далее действует ограничение 2. Если не существует иерархии

компонента, то значение

, далее действует ограничение 2. Если не существует иерархии

компонента, то значение ![]()

Ограничение 2: Минимизации

требований. Присвоение уровня иерархии компонента (УИК) ![]() уровню критичности

сегмента

уровню критичности

сегмента ![]() происходит по принципу

минимизации требований. Например, Если иерархичных значений три, то

происходит по принципу

минимизации требований. Например, Если иерархичных значений три, то ![]() ;

; ![]() ;

; ![]() , т.е. со смещением более высоких требований защиты (УИК) в

сторону более высоких степеней критичности (УКС).

, т.е. со смещением более высоких требований защиты (УИК) в

сторону более высоких степеней критичности (УКС).

Ограничение 3: Солидарности

компонентов. В случае, когда семейство состоит из иерархичных и не иерархичных

компонентов, то на иерархичные компоненты распространяется ограничение 2, на не

иерархичные компоненты ограничение 1.

Соответствующие ограничения

действуют и при определении других иерархических элементов из ГОСТ ИСО\МЭК

15408: уровней иерархии аудита и управления компонентами ФТБ и ОУД.

Заключение.

Конечной прикладной задачей

данной работы является построение Профиля защиты для ведомственных телефонных

сетей и как следствие определение необходимого и достаточного уровня требований

ее защиты.

Второй возможностью

применения вышеописанных методов оценки и построения является аудит профилей

защиты для СС и СК или их частей. Среди проектов Профилей защиты на официальном

сайте ФСТЭК представлен Проект «Биллинговые системы защита от несанкционированного

доступа к информации. Профиль защиты» (проект, редакция 01) [3]. Был

проведен анализ соответствия выбранных в этом проекте УИК ФТБ с предлагаемыми УИК

в соответствии с Методом построения ПЗ для СС и СК. Для каких то сетей УИК ФТБ предложенный в

проекте недостаточен, для каких-то завышен. Результаты этого анализа приведены

в предыдущих статьях.

Еще одним полученным

результатом в данной работе был список угроз ИБ для СС и СК, состоящий из 48

наименований и полученный на этапе разработки ПЗ для ВТС в соответствии с

методологией ГОСТ ИСО/МЭК Р. 15408. Так же имеется соотношение списка угроз с

сегментами СС и СК, в частности ВТС. Эти результаты могут служить верификацией

к уже полученным ранее и в еще большей степени оптимизировать время работы

оценщика при выборе иерархических компонент защиты в рамках ГОСТ ИСО/МЭК Р

15408 для СС и СК.

Литература.

1. Любимов А.В. Модели

угрозы и методологии общих критериев // Научно-технический вестник СПбГУ ИТМО, Вып.

32, 2006, С. 75–78 .

2. ГОСТ Р

51275-99 «Защита информации. Объект информатизации. Факторы, воздействующие на

защищаемую информацию» – Федеральная служба по техническому и экспортному

контролю. 1999.

3. «Биллинговые системы защита от

несанкционированного доступа к информации. Профиль защиты» – проект Федеральной

службы по техническому и экспортному контролю, ред. 01. 2004.

4. ГОСТ Р ИСО/МЭК15408-2002 «Безопасные

информационные технологии. Критерии оценки безопасности информационных

технологий.» – Федеральная служба по техническому и экспортному контролю. 2002.

Поступила в редакцию

18.04.2008 г.